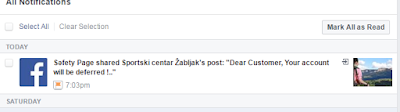

U nedjelju, 18.decembra, oko 19 časova dobila sam na stranicu kojoj sam editor notifikaciju sa fejsbuk stranice "Safety Page", odakle su se slale notifikacije raznim stranicama sa teritorije

Srbije i Crne gore, ne profilima, već stranicama tipa “Page” o tome kako će fejsbuk nalog biti blokiran, ako

se ne potvrde kredencijali.

Poruka je izgledala ovako:

Odnosno,

kad se otvori: (malo neobično ovo "a" u Safety, zar ne?)

Klikom

na link dolazi se do naizgled regularne Facebook stranice podrške https://www.business.facebook.com/ zapravo to je „community stranica“ visokog kredibiliteta,

(i to je ono što najviše buni, mada postoji i legitimna, koju kontroliše kompanija Facebook https://www.facebook.com/business/ ) ,

gdje se u zapisu tipa "Note" kaže da je nalog prijavljen zbog narušavanja politike i pravila fejsbuka, i da će biti ugašen ukoliko se ne „oporavi“ u roku 24 sata, pa onda opet ide link.

Definitivno, sve poslate notifikacije raznim stranicama se usmjeravaju ovamo.

(i to je ono što najviše buni, mada postoji i legitimna, koju kontroliše kompanija Facebook https://www.facebook.com/business/ ) ,

gdje se u zapisu tipa "Note" kaže da je nalog prijavljen zbog narušavanja politike i pravila fejsbuka, i da će biti ugašen ukoliko se ne „oporavi“ u roku 24 sata, pa onda opet ide link.

Definitivno, sve poslate notifikacije raznim stranicama se usmjeravaju ovamo.

Prvi

je problem, ako je prijavljeno zbog sadržaja, zašto onda nije naveden taj

sadržaj? I zašto se traži da se oporavi „account“ , kad se radi o stranici koju

administrira neko sa ličnim nalogom.

Notifikacija je stigla na stranicu ("page"), a ne na lični profil, i dobiju je svi administratori i editori te stranice, što znači da svaki može da se "upeca" i ostavi podatke - negdje.

Notifikacija je stigla na stranicu ("page"), a ne na lični profil, i dobiju je svi administratori i editori te stranice, što znači da svaki može da se "upeca" i ostavi podatke - negdje.

Klikom

na link stvari postaju jasnije:

Ovo

je mjesto gdje nipošto ne želite da se

prijavite:

Odnosno:

Upisivanjem neke nepostojeće adrese:

Otvara se sledeća strana, i traži se, naravno, broj kreditne kartice, kao podatak za autentifikaciju :):

E sad, kako je napadač sa stranice facebook zajednice https://business.facebook.com/ uspio da objavi legalan link na phishing http://reprt-cust-recvery.esy.es/ i meni ostaje tajna.

Izgleda da je slaba kontrola ko tu šta može da objavi.

Jedini

odgovor je da je zloupotrebljena stranica Facebook zajednice, što je vrlo

neozbiljno. I zašto su se obrušili na stranice iz Srbije i Crne Gore?

Evo, ovo je prikaz jednog klasičnog phishing algoritma.

Kad budu prijavljeni, i kad im se blokiraju ove stranice, oni će otvoriti novi, i tako u nedogled... vremena imaju, model imaju, a i sjede vjerovatno u nekoj od zemalja gdje se ovo ne kažnjava ...

Zato, oprez: Regularni sajtovi vam nikad, ali NIKAD neće tražiti da se registrujete na nekom sajtu van njihovog domena, i definitivno NIKAD broj kreditne kartice za verifikaciju naloga.

Kad budu prijavljeni, i kad im se blokiraju ove stranice, oni će otvoriti novi, i tako u nedogled... vremena imaju, model imaju, a i sjede vjerovatno u nekoj od zemalja gdje se ovo ne kažnjava ...

Zato, oprez: Regularni sajtovi vam nikad, ali NIKAD neće tražiti da se registrujete na nekom sajtu van njihovog domena, i definitivno NIKAD broj kreditne kartice za verifikaciju naloga.